Jak firmy tracą pieniądze? Oczywiście w różny sposób. Dzisiaj przyjrzymy się stratom w procesach zakupowych.

Na początek dwa przykłady. W firmie zatrudniającej 75 tysięcy pracowników i współpracującej z około 120 tysiącami dostawców zbadano 480 tysięcy zamówień i ponad 800 tysięcy faktur. Przyjrzano się również pracownikom oraz związkom pomiędzy pracownikami i dostawcami. Badanie wykonano z wykorzystaniem oprogramowania komputerowego. Dane pochodziły z systemów HR i ERP.

Wyniki badania mogą wprawić w zdumienie. Między innymi wykryto 4750 różnych dostawców współdzielących rachunki bankowe, 780 pracowników współdzielących rachunki bankowe z dostawcami, 500 pracowników z takimi samymi nazwiskami i datą urodzenia. Równie zaskakujące są dane dotyczące faktur wystawionych przez dostawcę. W tym przypadku ujawniono 54127 podwójnych faktur (taka sama data i kwota). 40406 faktur z kolejnymi numerami wystawionymi tego samego dnia oraz faktury wystawiane w niedziele i dni wolne od pracy. Stwierdzono także związki pomiędzy pracownikami wystawiającymi lub akceptującymi zamówienia i dostawcami.

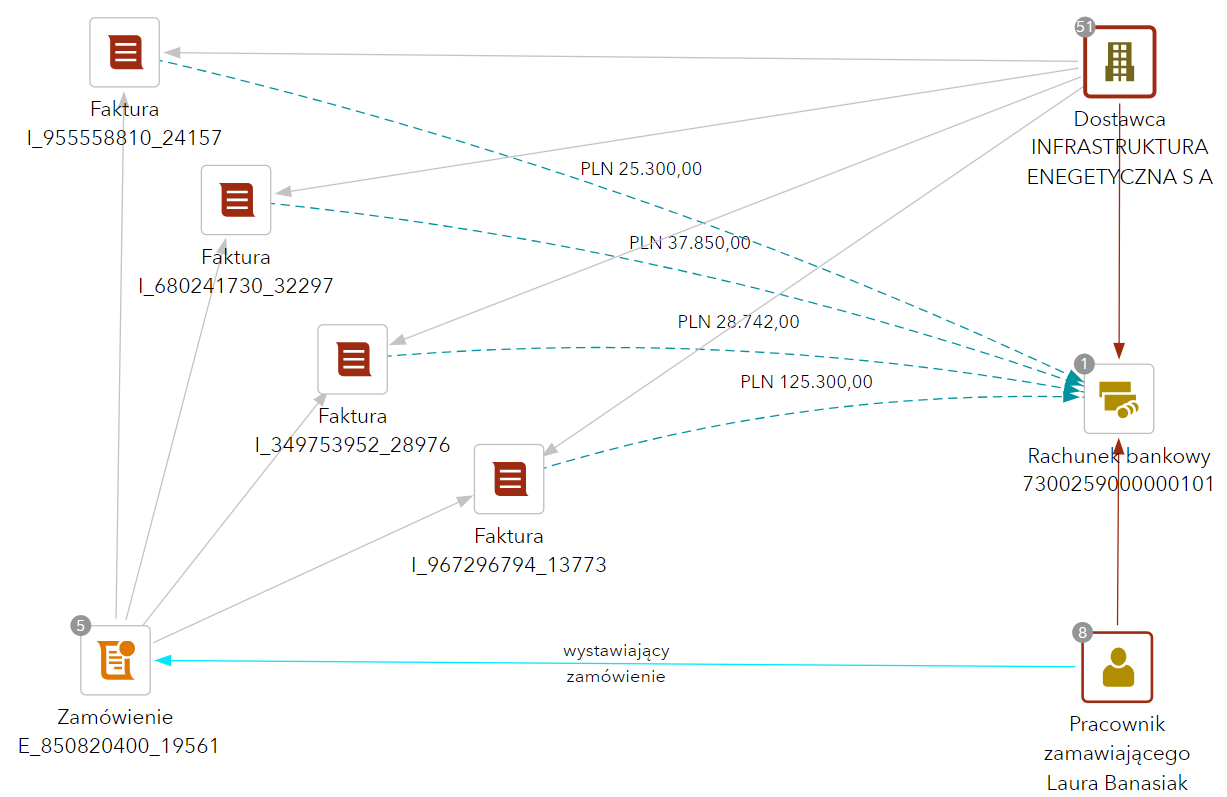

Rys. Przykładowy schemat nadużycia: Dostawca wystawia faktury dotyczące zamówienia wystawionego przez pracownika zamawiającego. Płatności są przekazywane na rachunek współdzielony przez dostawcę i pracownika zamawiającego.

Inny przykład, tym razem dotyczący firmy mającej 25 tysięcy pracowników i niemal 18 tysięcy dostawców. Tu z kolei wykryto 2500 pracowników mających powiązania z dostawcami i 25 nieistniejących pracowników pobierających wynagrodzenie. Co ciekawsze, w tej firmie wypłacono 500 mln USD dostawcom którzy wystawili faktury lecz nie dostarczyli towarów, a także 16,8 mln USD za podwójne faktury.

W obu firmach wyniki badania były dużym zaskoczeniem i obydwie zdecydowały się na wprowadzenie specjalistycznego oprogramowania do ciągłego monitorowania procesów zakupowych w celu wczesnego wykrywania i zapobiegania nadużyciom. I tu właśnie leży problem. Firmy nie mają świadomości skali nadużyć. Temat jest również niewygodny z powodu potencjalnej utraty reputacji wewnątrz organizacji i udziału własnych pracowników w nadużyciach. Brak świadomości skali skutkuje niedbałym podejściem do monitoringu. Według badania SAS przeprowadzonego w 16 krajach regionu EMEA (760 firm między innymi z Wielkiej Brytanii, Francji, Włoch, Grecji, Turcji, Hiszpanii i Polski) 43,5% firm przeprowadza audyt tylko raz do roku, tylko 30% monitoruje sieć dostawców co kwartał a 44,5% firm polega nadal na wybiórczej, a przez to metodologicznie zawodnej kontroli ręcznej.

Brak świadomości skutkuje również rozdrobnieniem odpowiedzialności za monitoring. Firmy często stoją na stanowisku, że ten problem ich nie dotyczy ponieważ mają doskonałej jakości dane, a okresowe kontrole są wystarczające. W związku z tym nie ma wyznaczonych osób jednoznacznie odpowiedzialnych za proces monitoringu dostawców. Istotną rolę odgrywają również względy wizerunkowe. Poza oczywistym ryzykiem utraty reputacji w potencjalnym przypadku ujawnienia informacji o wysokiej kwocie nadużyć na zewnątrz firmy w grę wchodzi również reputacja wewnętrzna, dotycząca nieudolnego zarządzania oraz pracowników zaangażowanych w ten proces. Badania wskazują, że w znaczącą część nadużyć w obszarze procesów zakupowych zaangażowani są pracownicy firmy zamawiającej, działający w zmowie z kontrahentami i że najczęściej są to pracownicy z co najmniej 8-letnim stażem pracy, czyli mający ugruntowaną pozycję. Odkrycie takich faktów mogłoby przyczynić się do znacznego pogorszenia atmosfery pracy.

Jednak z firm wyciekają pieniądze. Szacunkowo (badanie ACFE) jest to około 5% wszystkich wydatków poniesionych na zakupy. Bez względu na konsekwencje, rodzi się pytanie, jak ochronić się przed nienależnym wydatkowaniem. Odpowiedź wydaje się jedna. Poprzez wdrożenie ciągłego monitoringu procesów zakupowych z wykorzystaniem wyspecjalizowanego oprogramowania komputerowego generującego natychmiastowo alerty w przypadku wykrycia podejrzanych sytuacji. Oprogramowanie jest w stanie przetwarzać olbrzymie wolumeny danych, w tym przypadku pochodzących głownie z systemów ERP i HR firmy i sprawdzać je pod kątem różnorodnych symptomów i schematów nadużyć z wykorzystaniem zaawansowanej analityki.